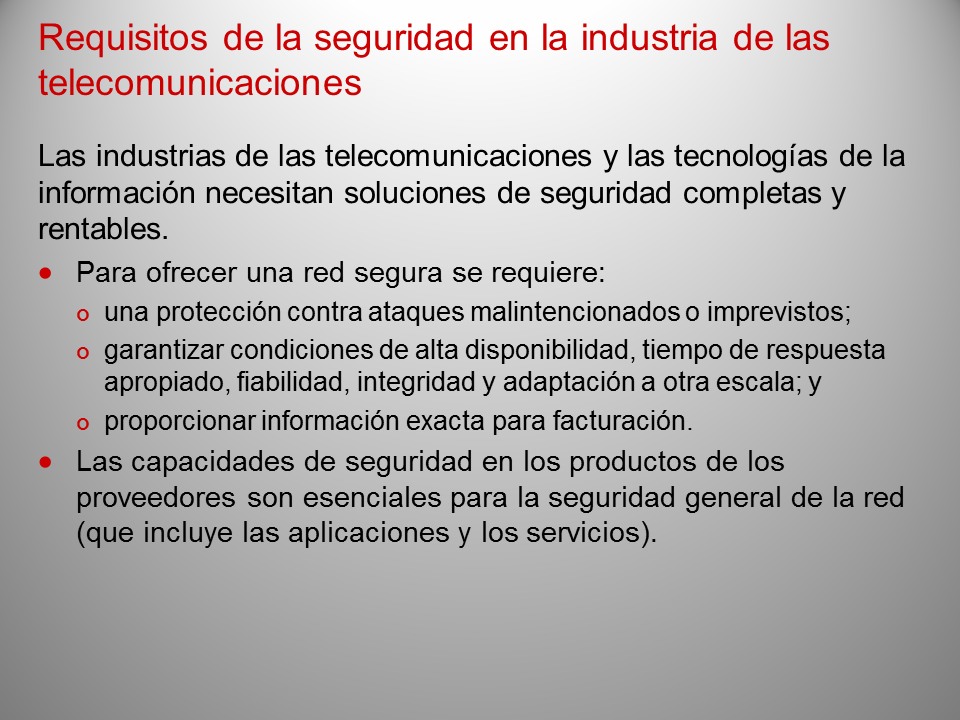

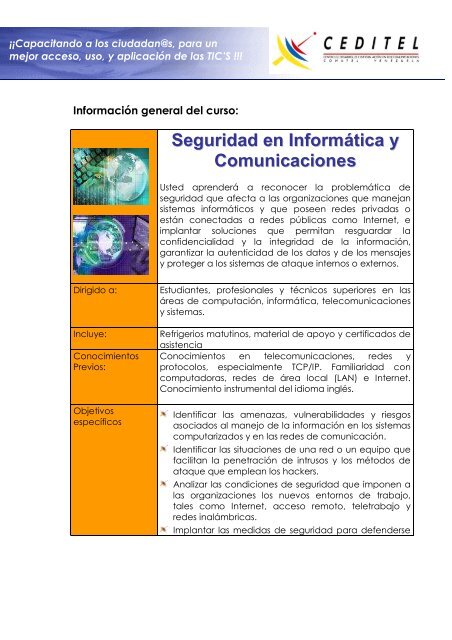

Diseño de un sistema de gestión de la seguridad de la información (SGSI), basada en la norma ISO/IEC 27001:2013, para el proceso de servicio post-venta de un integrador de soluciones en Telecomunicaciones

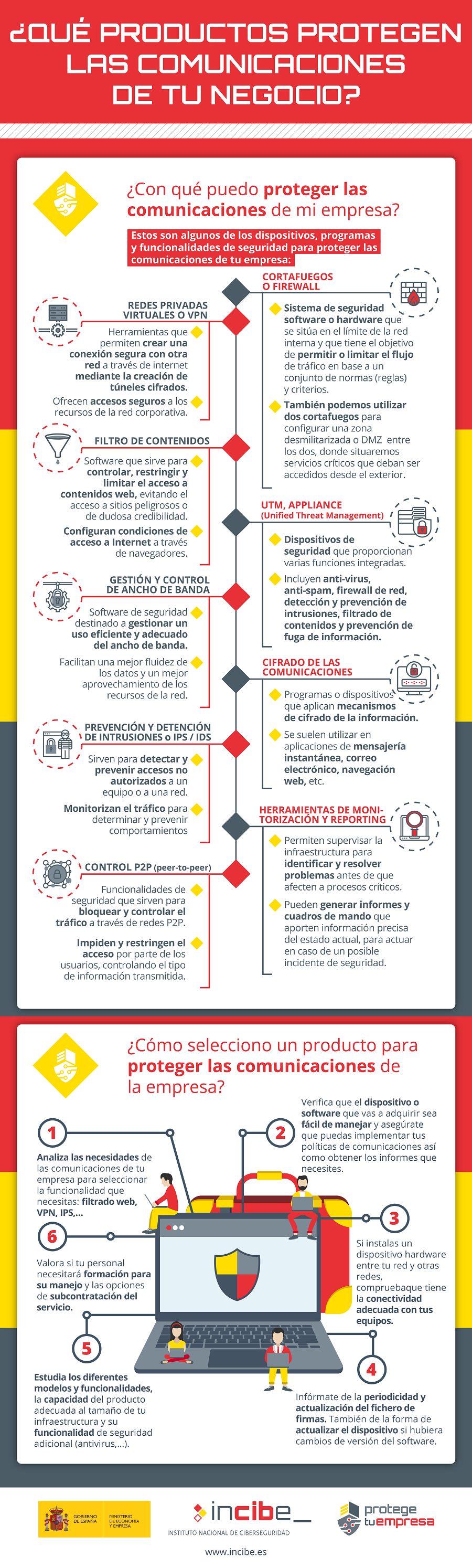

Protección De Los Datos Y De Los Pagos, Seguridad Financiera, Tecnología De La Información, Comunicaciones Ilustración del Vector - Ilustración de aislamiento, ordenador: 97990999

Ingenieros de telecomunicaciones homenajean al Centro Criptológico Nacional por su labor en la seguridad de las comunicaciones de la sociedad - Áudea

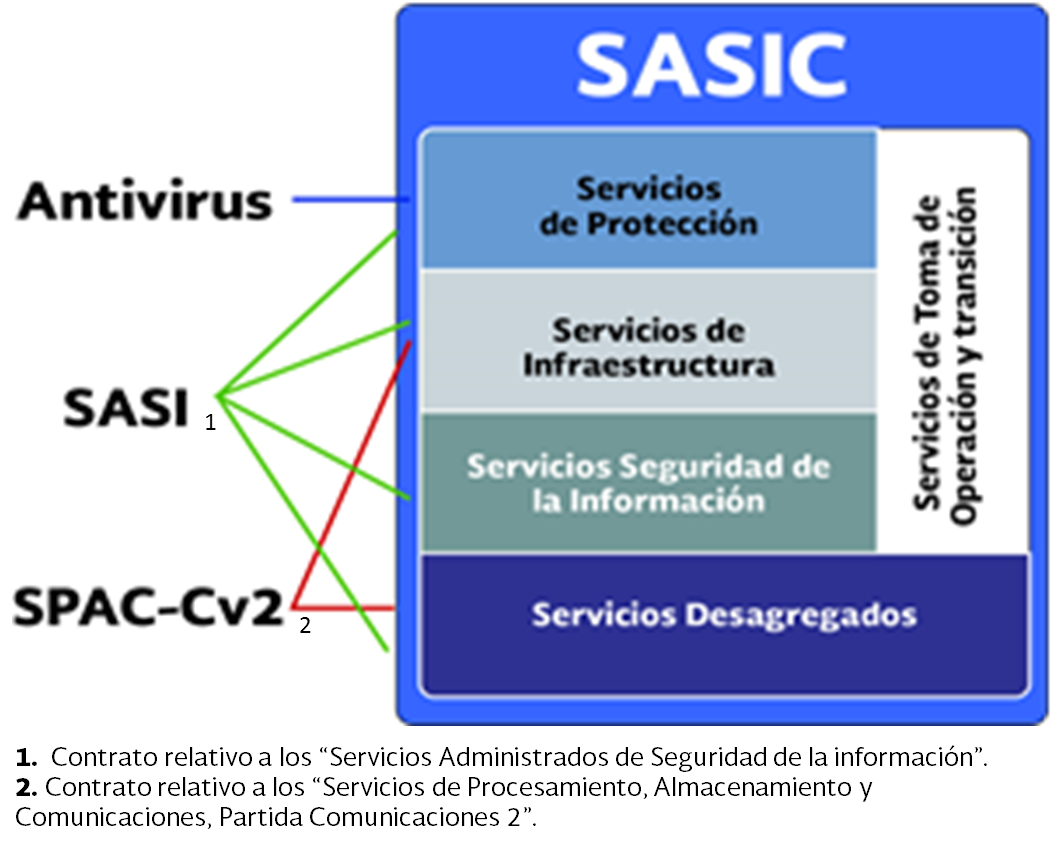

CSIRT UNAH - DEGT - Seguridad Informática - Medidas de prevención 1. Sensibilización y capacitación a usuarios. 2. Copias de seguridad de la información crítica. 3. Instalación de antivirus y mantenerlo actualizado.