ANEXO 1 TÉRMINOS RELACIONADOS CON LA CRIPTOGRAFÍA - Criptología Estudio de la criptografía y el criptoanálisis. El criptoan

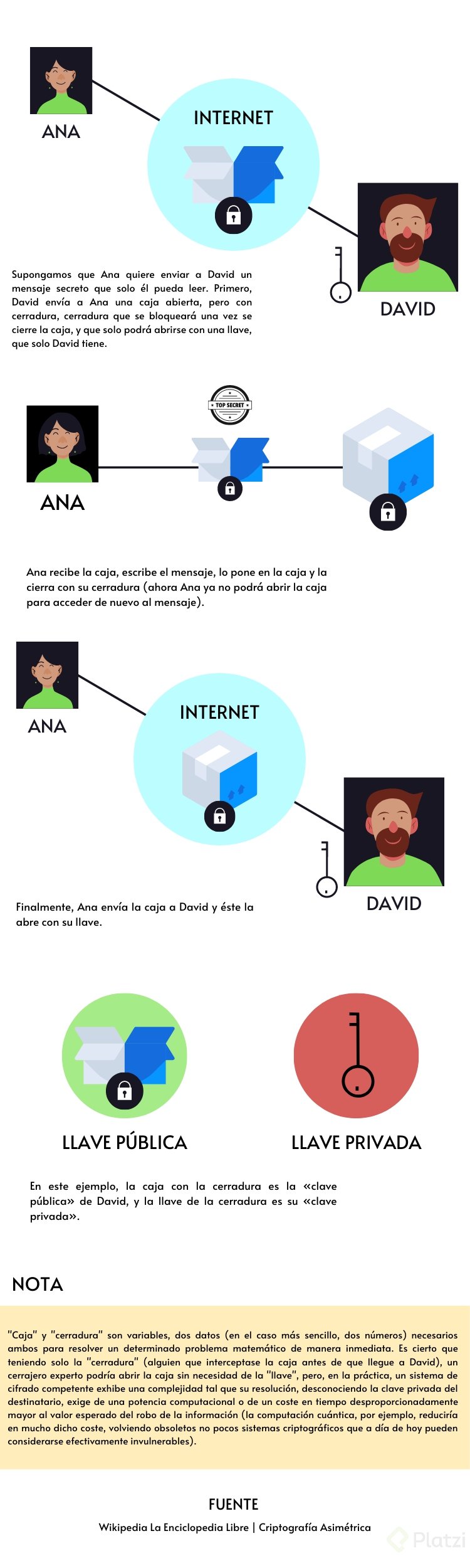

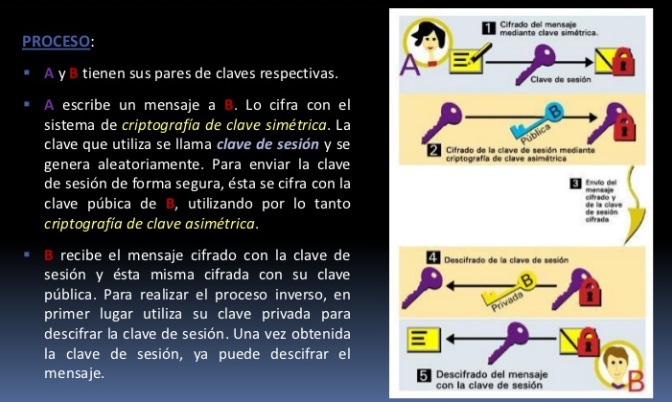

Sabías que existen distintos tipos de cifrado para proteger la privacidad de nuestra información en Internet? | Oficina de Seguridad del Internauta

Sabías que existen distintos tipos de cifrado para proteger la privacidad de nuestra información en Internet? | Oficina de Seguridad del Internauta