Las siete pautas para identificar y mitigar las campañas de 'phishing' basadas en IA | TENDENCIAS | CSO España

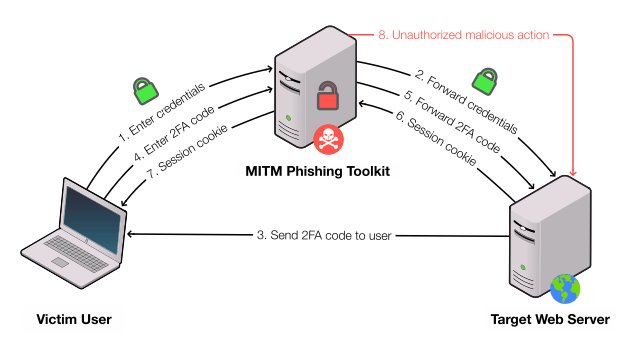

Los kits de herramientas de phishing MitM presentan nuevas amenazas - Synergy Advisors - Security and analytics Microsoft Partner

Las 50 marcas más utilizadas en ataques de phishing y las nuevas herramientas que puedes utilizar para proteger a tus usuarios

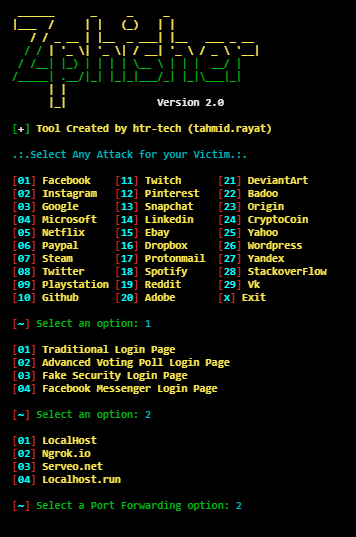

Técnicas y herramientas para ataques de Phishing con MalDocs – Parte 1 de 2 – Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)

Google lanza 'Sé genial en Internet' para enseñar a los niños a identificar fake news y protegerse ante el phishing

:quality(70)/cloudfront-us-east-1.images.arcpublishing.com/lanacionpy/IPDBJXLBVFAM3AWAELWLK6HG2E.jpg)