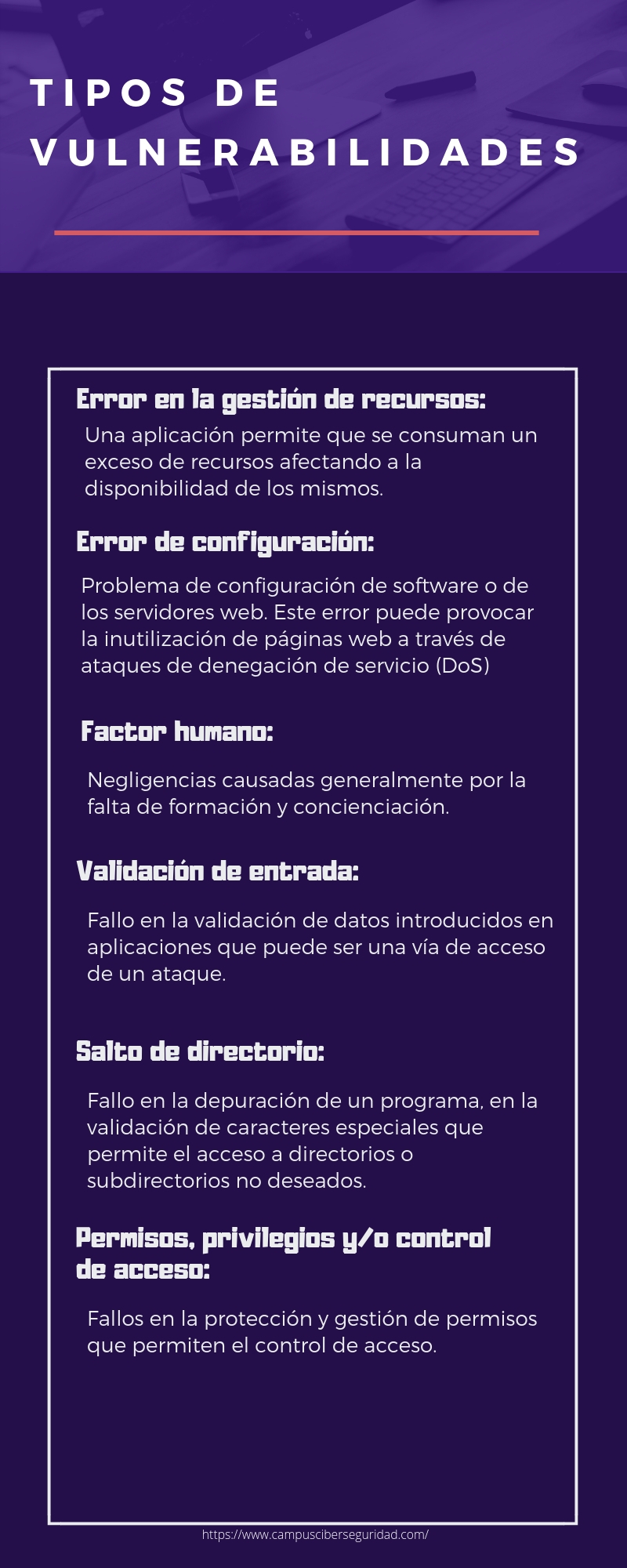

Redes Informate, Router ,switch, Lan ,Wan ,Man y más: Clasificación de las vulnerabilidades en la Ciberseguridad.

MONOGRÁFICO: Introducción a la seguridad informática - Vulnerabilidades de un sistema informático | Observatorio Tecnológico

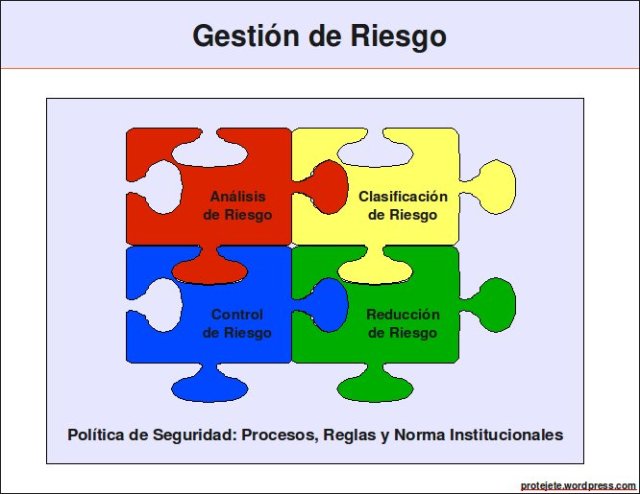

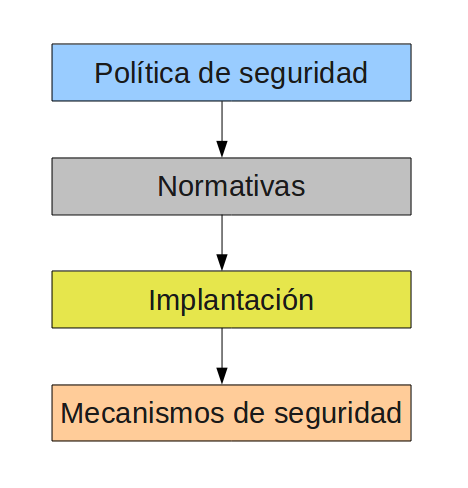

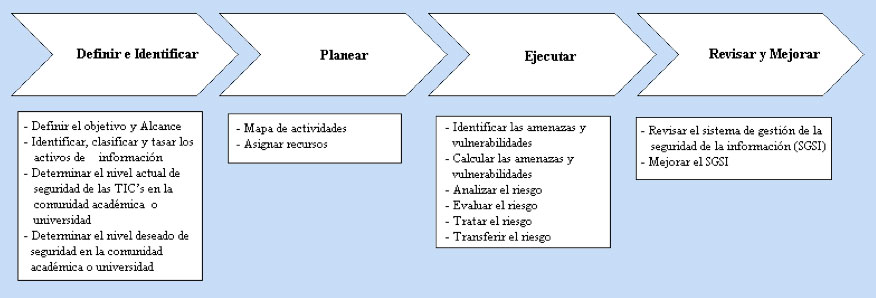

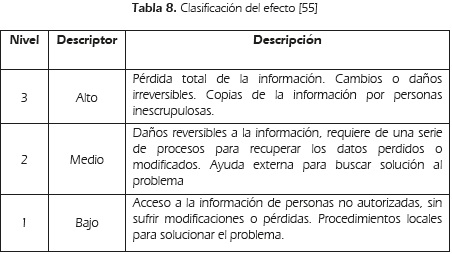

Aplicación de la Seguridad Informática.: B. CLASIFICACIÓN DE LOS PRINCIPALES RIESGOS DE LA SEGURIDAD INFORMÁTICA.