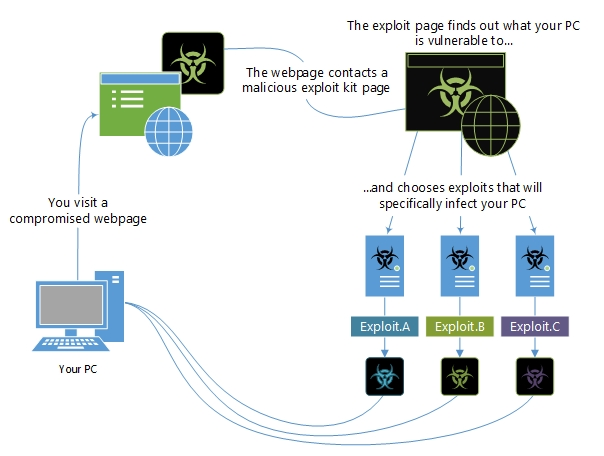

MONOGRÁFICO: Introducción a la seguridad informática - Vulnerabilidades de un sistema informático | Observatorio Tecnológico

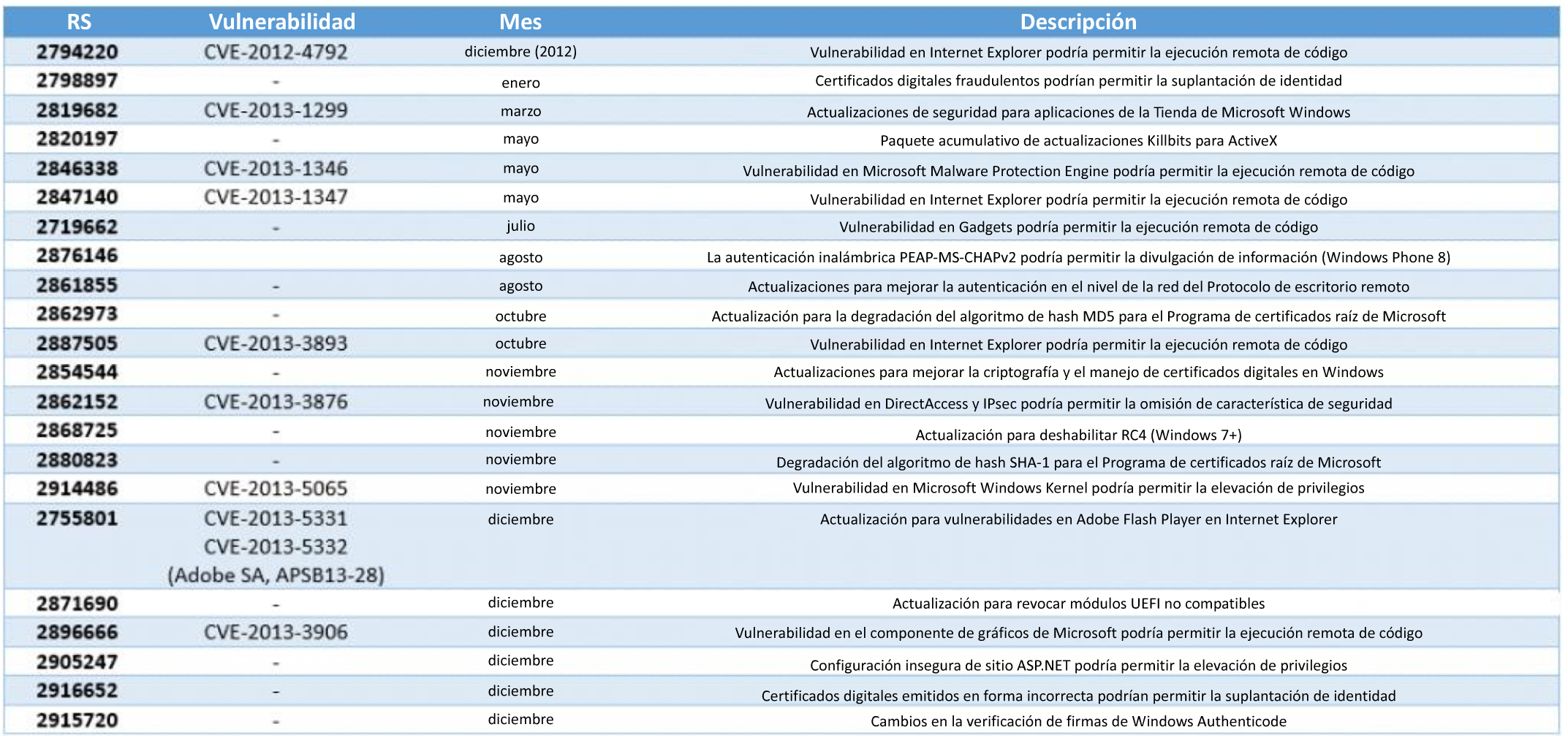

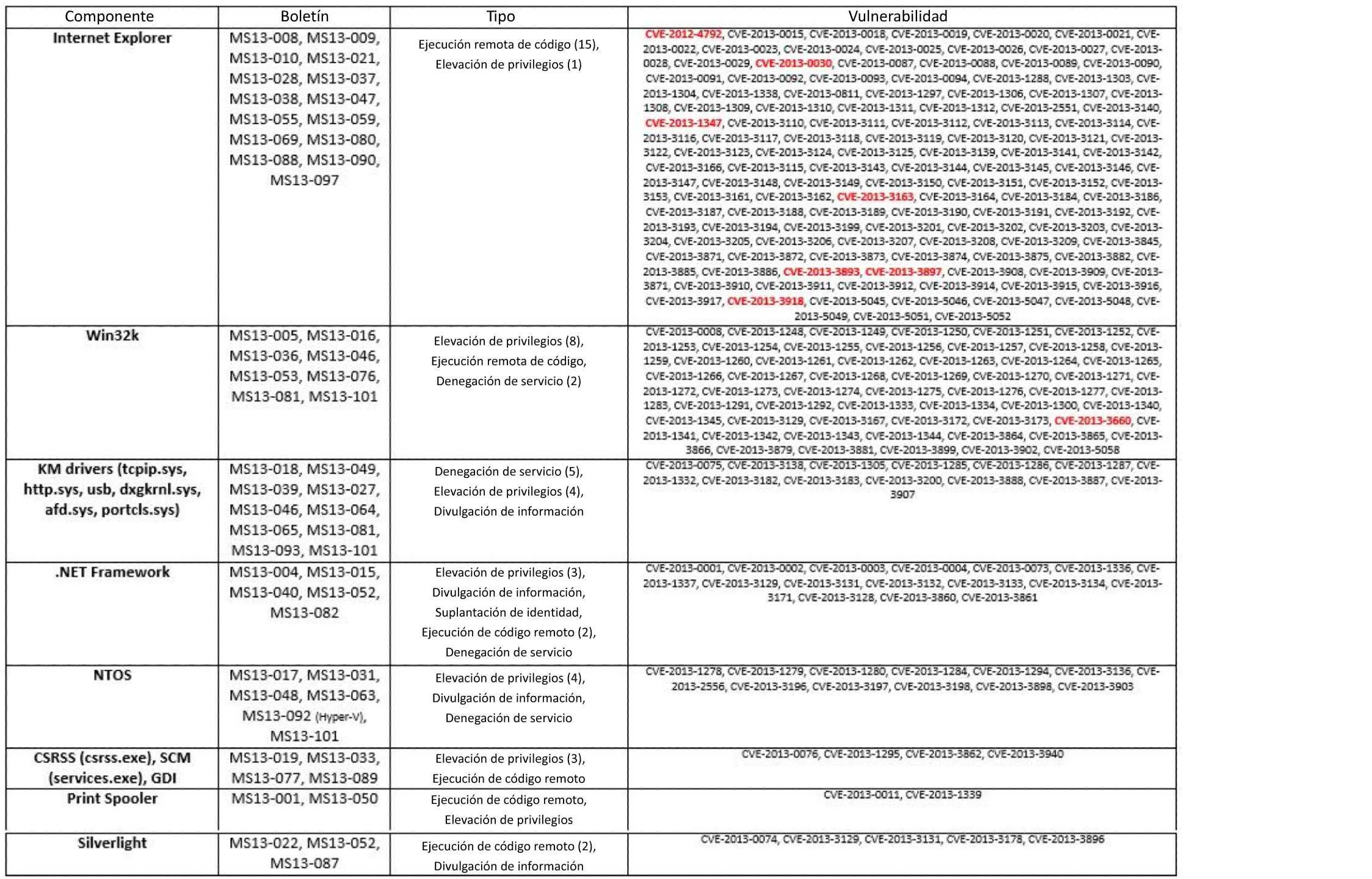

Seguridad Informática "A lo Jabalí ..." | Blog de Seguridad Informatica y Hacking en Español: Microsoft Actualizaciones de Seguridad

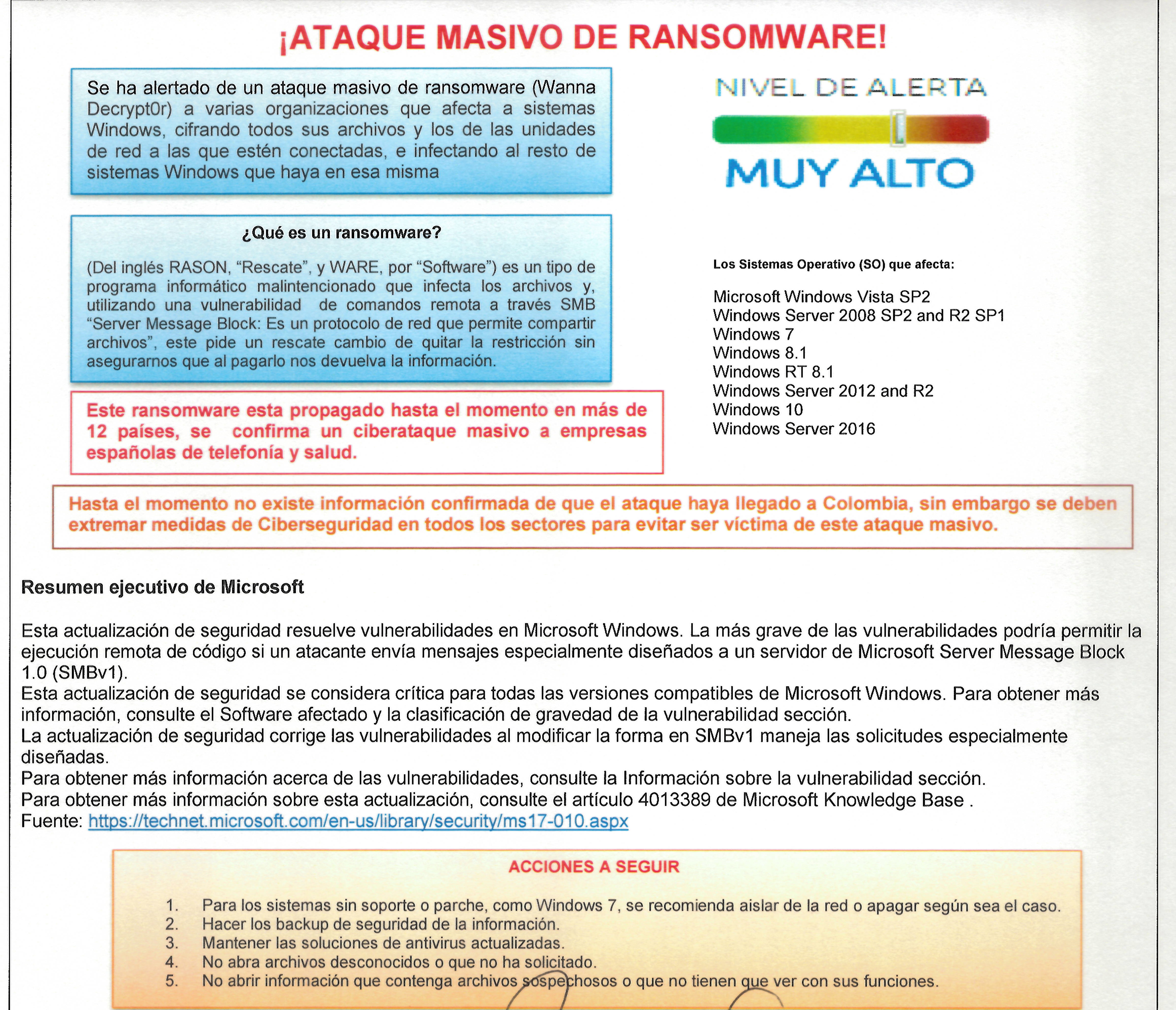

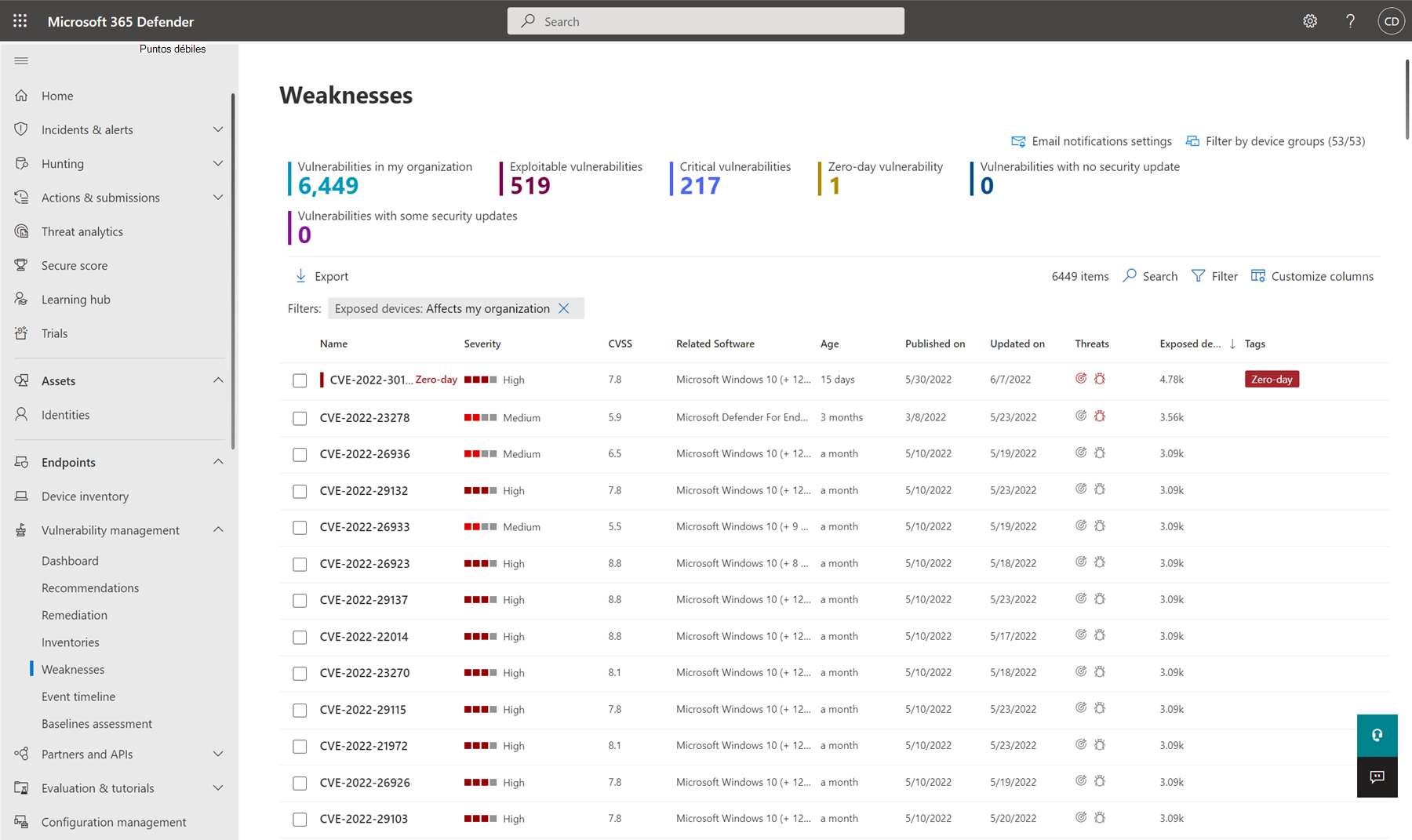

Noti_infosegura: ¿Cuáles son las principales amenazas y fraudes en los sistemas de información? – Seguridad de la información